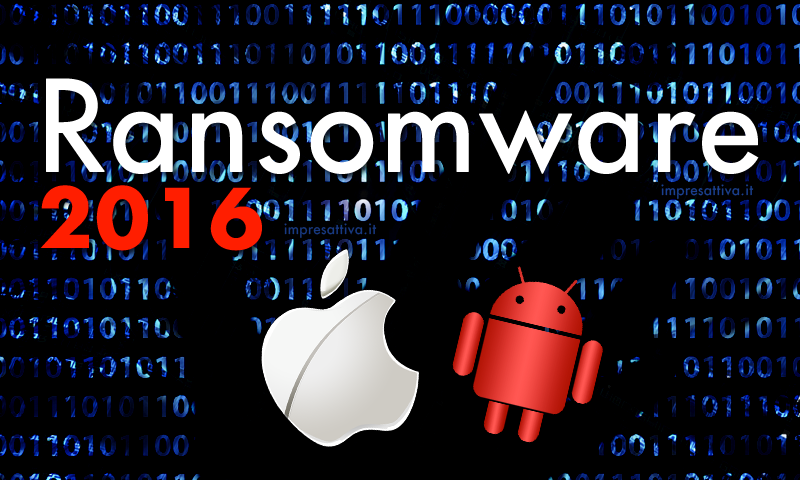

I ransomware, programmi creati per infettare i computer, sequestrare i file e chiedere un riscatto, colpiscono utenti e aziende creando danni stimati in oltre 100 milioni di euro all’anno.

Già in passato con l’articolo “Ransomware il Malware che sequestra i dati” abbiamo affrontato il preoccupante fenomeo, sempre più in diffusione, del sequestro informatico dei dati elettronici. Anche il 2016 diviene allarmante testimone di una incontrollata diffusione di questa generazione di malware, detti Ransomware.

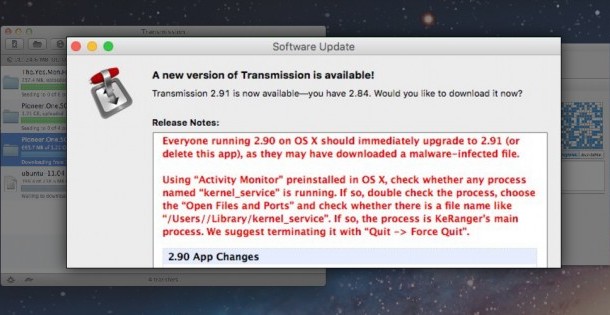

La nuova minaccia si chiama KeRanger, il ransomware per Apple che alcuni utenti dell’applicazione Transmission si sono ritrovati sul Mac, è il porting per Mac di Linux.Encoder, un malware che ha attaccato alcuni server Linux nei mesi passati.

In particolare, KeRanger è programmato per criptare file con oltre 300 estensioni diverse presenti nelle directory “/Users” e “/Volumes”. Per farvi un’idea del tipo di file che viene codificato, riportiamo di seguito una lista parziale delle estensioni prese di mira:

Documenti: .doc, .docx, .docm, .dot, .dotm, .ppt, .pptx, .pptm, .pot, .potx, .potm, .pps, .ppsm, .ppsx, .xls, .xlsx, .xlsm, .xlt, .xltm, .xltx, .txt, .csv, .rtf, .tex

Immagini: .jpg, .jpeg,

Audio e video: .mp3, .mp4, .avi, .mpg, .wav, .flac

Archivi: .zip, .rar., .tar, .gzip

Codici sorgenti: .cpp, .asp, .csh, .class, .java, .lua

Database: .db, .sql

Email: .eml

Certificati: .pem

I file criptati, vengono rinominati con estensioni come: .xxx, .mp3, .locky, .micro, .ttt, .abc, .vvv e altre ancora.

Linux.Encoder, che potrebbe essere il primo ransomware cross-platform (multi piattaforma), circola già in quattro varianti, è riuscito ad attaccare alcuni server Linux ma il meccanismo di cifratura utilizzato è attaccabile (in pratica è possibile decifrare gli archivi criptati senza pagare il riscatto richiesto alle vittime), almeno al momento.

Negli ultimi anni, il ransomware su Windows ha provocato perdite finanziarie ingenti, tanto più che la metà delle vittime finiscono per pagare per trovare i propri file. A tal proposito, è

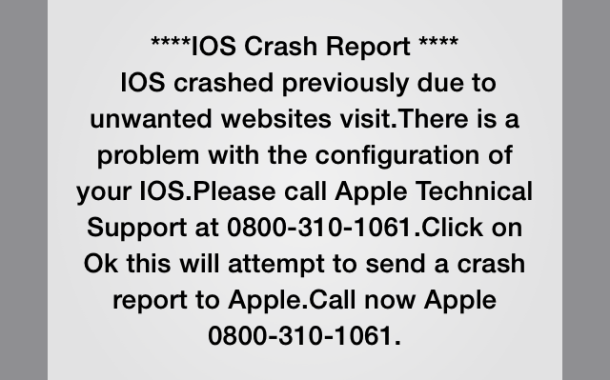

Tuttavia, i criminali informatici non si sono limitati a Windows, come dimostra il nostro rapporto sulle infezioni ransomware su Android nella seconda metà del 2015.

Report Bitdefender ransomware Android – T2 2015

Il rapporto rivela che la minaccia non si accontenta solo di indirizzare alcuni paesi, ma sta diventando sempre più complessa.

Secondo il rapporto:

– 45.53% di ransomware mira agli Stati Uniti e il 78.36% proviene da target SMS.

– In Germania, Australia e Regno Unito, il ransomware è il malware più diffuso.

– Il 19.55% delle minacce si presenta in forma di false installazioni di applicazioni che in realtà nascondono malware o adware aggressivi.

Cosa succede in Italia?

Anche la nostra nazione non è immune agli ingenti danni causati dal fenomeno e molte aziende hanno già perduto una notevole quantità di dati e di denaro e elevate quantità di dati da PC e Smartphone.

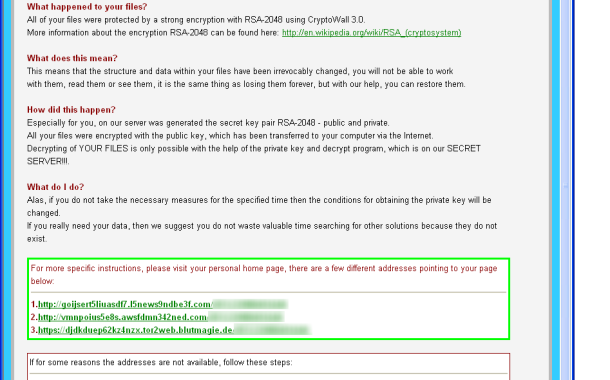

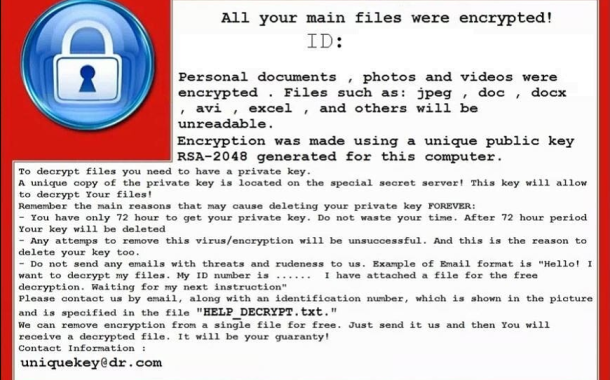

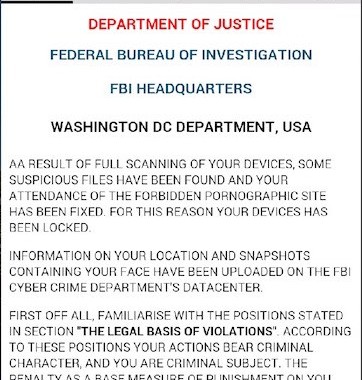

I crypto-ransomware, sono i cyber virus più pericolosi e in espansione. Hanno l’aspetto di un innocuo allegato mail, ma appena ci si clicca e si avvia lo stesso, criptano tutti i file presenti nel computer, nei computer della rete e chiedono un riscatto che va da 300 a 3000 euro per “decrittare” i vostri file. Si paga in EURO? La risposta purtroppo è no, sarebbe tutto facilmente tracciabile e i responsabili sarebbero braccati, la soluzione allora è far pagare il malcapitato in bitcoin. Oltre al danno la beffa; il danno ricevuto è creato da un’estorsione in piena regola che però pochi denunciano.

Le email di maggior diffusione che negli ultimi periodi stanno letteralmente invadendo le caselle email italiane parlano di “Contratto da firmare“, di “Fattura FEB MAR“, di “Richiesta di Preventivo” e dulcis in fundo anche di “rimborsi” da parte della Agenzia delle Entrate.

– Un pericolo crescente per la sicurezza Aziendale –

Come fa un crypto-ransomware a prendere possesso dei file nel computer?

Arriva come allegato di una mail che riesce a catturare l’attenzione dell’utente e a spingerlo ad aprirlo. Vere e proprie organizzazioni criminali studiano “campagne” diverse a seconda del periodo dell’anno: nel dicembre 2015, per esempio, ha mietuto molte vittime una mail che sembrava arrivare da un noto spedizioniere e avvertiva che c’era un pacco in giacenza. Il malcapitato apriva l’allegato per verificare i dati pensando a un regalo e si ritrovava tutti i file illeggibili.

Tutti i pc possono essere colpiti?

I TeslaCrypt, che hanno cominciato a diffondersi a gennaio 2016, oltre che ai sistemi Windows, prendono di mira anche i sistemi operativi Mac e Linux; le ultime varianti colpiscono addirittura i tablet e gli smartphone Android.

Prevenire è meglio che curare, allora come difendersi?

BACKUP dei dati: soluzione banale quanto efficace, è la migliore azione da adottare contro i crypto-ransomware. Meglio ancora se nella rete aziendale si attiva un sistema automatizzato in grado di “mettere al sicuro” tutti i file che servono per lo svolgimento del lavoro e la gestione degli archivi storici.

Utilizzare email sicure: molte aziende utilizzano per il proprio lavoro email gratuite con rinomate e conosciute falle di sicurezza, l’utilizzo di email private e note ai soli contatti può essere un valido mezzo di contrasto ausiliario.

Una buona password è un valido alleato: le password di accesso alla mail, ai social e ai siti, devono essere sufficientemente complesse, con lettere maiusole e minuscole, numeri, simboli e cambiate almeno ogni tre mesi.

In generale, per proteggersi da qualsiasi cyber attacco, è necessario installare un antivirus aggiornato non solo sul pc, ma anche su tablet e smartphone. La cosa migliore è settare l’aggiornamento automatico. Lo stesso comportamento va adottato con il sistema operativo e i programmi.

Pagare il riscatto, si oppure no?

Pagare o meno è una scelta arbitraria, dettata sicuramente da fattori di gravità, ma con le buone abitudini questo fenomeno può essere portato a numeri non interessanti e quindi abbattuto in modo drastico. Il nostro consiglio è sicuramente quello di denunciuare il crimine informatico alle autorità italiane, www.commissariatodips.it, non dimentichiamo che dietro questo fenomeno si nascondono organizzazioni criminali internazionali che utilizzano i proventi di altre truffe per organizzare i nuovi crimini informatici.

© 2016 Impresattiva A.P.S. - CF: 93134740757 - Powered by

© 2016 Impresattiva A.P.S. - CF: 93134740757 - Powered by